最近几个月,一个名为LAPSUS$的网络犯罪团伙可谓风头无两,他们对包括T-Mobile、Microsoft、Globant、Nvidia、Samsung、Okta、Vodafone、Ubisoft在内的一众科技巨头企业发动了一系列高调的攻击。除了科技企业,LAPSUS$还曾成功发起过针对巴西卫生部的勒索软件攻击。

最近几个月,一个名为LAPSUS$的网络犯罪团伙可谓风头无两,他们对包括T-Mobile、Microsoft、Globant、Nvidia、Samsung、Okta、Vodafone、Ubisoft在内的一众科技巨头企业发动了一系列高调的攻击。除了科技企业,LAPSUS$还曾成功发起过针对巴西卫生部的勒索软件攻击。

通过研究,可以明显地观察到LAPSUS$同其他犯罪团伙的与众不同之处:

- 团伙的主谋和其他几名涉嫌同谋都是青少年。

- 不同于传统勒索软件团伙,LAPSUS$拥有非常强大的社交媒体影响力。

- 它会窃取攻击目标源代码和其他专有信息,并经常在互联网上泄露这些信息。

网络勒索的兴起

LAPSUS$团伙曾对外公开表示,自己早已不再满足于执行普通的勒索软件攻击,因此LAPSUS$ 不再像过去经常做的那样仅仅对数据进行加密,而是更专注于网络勒索。在LAPSUS$获得一个企业最有价值的知识产权后,它通常会以泄露该信息相威胁并要求支付赎金。

可以想象,如果那些源代码、产品路线图或研发数据遭到泄露,技术公司可能会遭受无法弥补的伤害,特别是如果这些数据被竞争对手获得的话。

尽管迄今为止LAPSUS的攻击目标主要集中在科技企业,但任何企业和组织都可能成为这种攻击的受害者。因此,仔细考虑如何才能让自己最敏感的数据不落入网络罪犯之手是所有企业和机构都需要做的一件事。

弱密码或成为突破口

在 Nvidia的案例中,攻击者获得了其数百GB的专有数据,包括关于该公司正在开发的芯片信息。更令人感到不安的是,LAPSUS$ 声称窃取了数千名Nvidia员工的凭据。尚不清楚被盗凭证的确切数量是多少,科技新闻网站报告的数字也各不相同,但有研究人士分析这一数字可能在30,000左右。

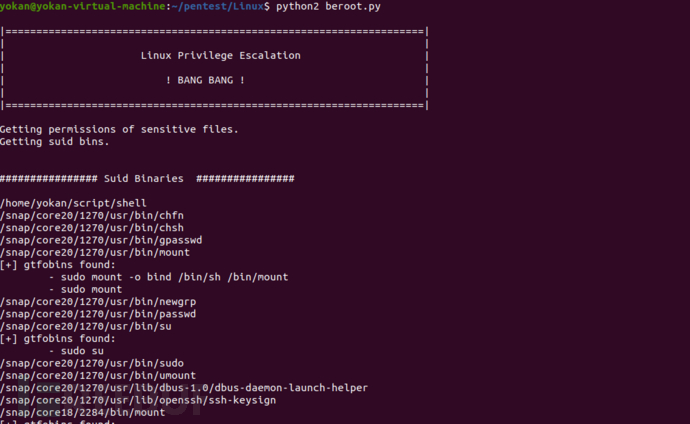

关于攻击者如何进入受害者网络的确切信息还在进一步研究,但研究人员可以从Nvidia泄露的凭据清单中清楚地看到,许多员工使用的密码极其脆弱。其中一些密码使用的是常用单词(如welcome、password、September等),非常容易受到字典攻击。还有许多密码中包括了公司名称 (如nvidia3d、mynvidia3d等)。甚至有至少有一名员工直接使用Nvidia作为密码。

虽然攻击者完全有可能使用了一种不基于获取的凭据的初始渗透方法,但这些弱凭据非常有可能在攻击中成为关键突破口。

这就引出了一个问题:其他公司能做些什么来防止他们的员工使用类似的弱密码,从而使组织容易受到攻击。设定一套需要冗长复杂密码的密码政策将是一个良好的开端,但公司需要做的远不止于此。

企业机构如何防范

创建一个自定义的单词或短语字典是企业和机构可以用预防使用弱密码的一项关键措施,这些单词或短语不允许作为密码的一部分。就像在Nvidia的攻击中,员工经常使用Nvidia这个词作为他们的密码或作为他们密码的一个组成部分。完全可以使用自定义字典来防止任何密码中包含Nvidia这个词。

防止使用弱密码的另一种更重要的方法是创建策略,防止使用任何已知已泄露的密码。当密码泄露时,该密码将被散列,该散列通常被添加到密码散列数据库中。如果攻击者获得密码哈希,他们可以简单地将哈希与哈希数据库进行比较,快速揭示密码,而无需执行耗时的暴力破解或基于字典的破解。

参考来源:

https://thehackernews.com/2022/05/everything-we-learned-from-lapsus.html

本文作者:LouisJack, 转载请注明来自FreeBuf.COM

![表情[chi]-NGC660安全实验室](http://ngc660.cn/wp-content/themes/zibll/img/smilies/chi.gif)

![表情[xiaojiujie]-NGC660安全实验室](http://ngc660.cn/wp-content/themes/zibll/img/smilies/xiaojiujie.gif)

![表情[weiqu]-NGC660安全实验室](http://ngc660.cn/wp-content/themes/zibll/img/smilies/weiqu.gif)

![表情[qinqin]-NGC660安全实验室](http://ngc660.cn/wp-content/themes/zibll/img/smilies/qinqin.gif)

![表情[leiben]-NGC660安全实验室](http://ngc660.cn/wp-content/themes/zibll/img/smilies/leiben.gif)

![表情[baiyan]-NGC660安全实验室](http://ngc660.cn/wp-content/themes/zibll/img/smilies/baiyan.gif)

请登录后查看评论内容