![图片[1]-如何使用Spring4Shell-POC测试Spring4Shell漏洞-NGC660 安全实验室](https://image.3001.net/images/20220515/1652600859_6280b01b5d5321f7094eb.png!small)

关于Spring4Shell-POC

Spring4Shell-POC是一个Docker容器化的应用程序,这个应用程序中故意设计为包含了Spring4Shell漏洞(CVE-2022-22965)。该项目提供了完整的源代码,并支持广大研究人员进行自定义修改。修改完成后,只需要重新构建Docker镜像即可。

生成的WAR文件需要在Tomcat中加载,加载完成后即可进行Spring4Shell漏洞的研究、分析和测试了。

漏洞原理

1、利用Spring的对象绑定功能将HTTP请求中的参数绑定到应用程序正在使用的某个对象中。

2、getCachedIntrospectionResults方法被用于在未授权情况下获取对象。

3、与CVE-2010-1622很相似,当时修复此漏洞的方式是检查类名,禁止任何class对象获取classloader和protectionDomain,然而JDK9新增的模块化功能使得CVE-2010-1622的补丁被绕过。

4、利用此漏洞,攻击者可以覆写Tomcat日志配置进而上传JSP web shell。

工具要求

1、Docker

2、Python 3以及所需的依赖库

工具安装

首先,广大研究人员需要使用下列命令将该项目源码克隆至本地:

git clone https://github.com/reznok/Spring4Shell-POC.git

接下来,使用下列命令构建和运行容器:

docker build . -t spring4shell && docker run -p 8080:8080 spring4shell

构建并运行容器后,广大研究人员可以通过下列地址来访问Spring4Shell-POC:

http://localhost:8080/helloworld/greeting

![图片[2]-如何使用Spring4Shell-POC测试Spring4Shell漏洞-NGC660 安全实验室](https://image.3001.net/images/20220515/1652600894_6280b03ed95dbf760ca56.png!small)

工具使用

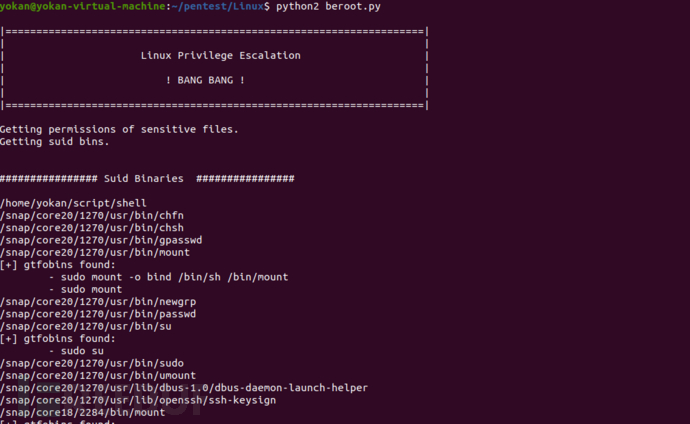

下列命令将运行项目的exploit.py脚本来测试目标站点的Spring4Shell漏洞:

python exploit.py --url "http://localhost:8080/helloworld/greeting"

![图片[3]-如何使用Spring4Shell-POC测试Spring4Shell漏洞-NGC660 安全实验室](https://image.3001.net/images/20220515/1652600906_6280b04a5374442d8c3ae.png!small)

接下来,访问工具创建的WebShell,修改命令中的“cmd” GET参数,shell默认路径如下:

http://localhost:8080/shell.jsp

![图片[4]-如何使用Spring4Shell-POC测试Spring4Shell漏洞-NGC660 安全实验室](https://image.3001.net/images/20220515/1652600916_6280b054399c94a0a692e.png!small)

项目地址

Spring4Shell-POC:【GitHub传送门】

参考资料

本文作者:Alpha_h4ck, 转载请注明来自FreeBuf.COM

cesfe 1个月前0

好的,谢谢昶之琴

1个月前0

这个安装地址失效了,我在网上找了一个:https://xiazai.zol.com.cn/detail/35/344340.shtml 如果还是不行的话就需要您自己去网上找找了cesfe 1个月前0

帆软部署 ,访问的地址访问不到昶之琴

2年前0

我以为只要提交就行了好想告诉你

2年前0

花巨资看一下