Security Affairs 网站披露,安全专家发现了一种名为 DFSCoerce 的新型 Windows NTLM 中继攻击,它允许攻击者控制 Windows 域。

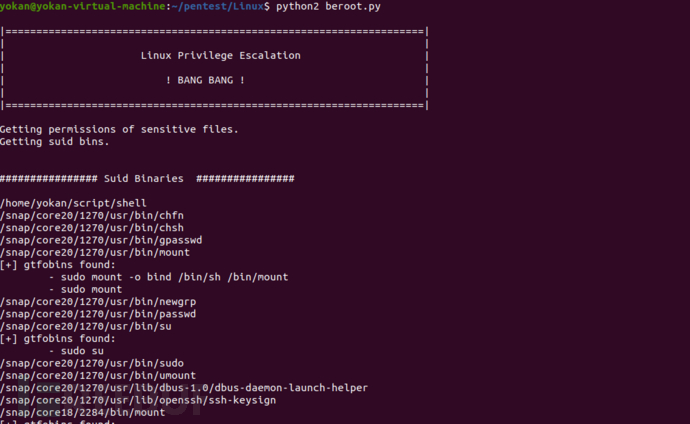

DFSCoerce 攻击依赖分布式文件系统 (DFS):命名空间管理协议 (MS-DFSNM) 来完全控制 Windows 域。分布式文件系统 (DFS):命名空间管理协议为管理 DFS 配置提供了 RPC 接口。

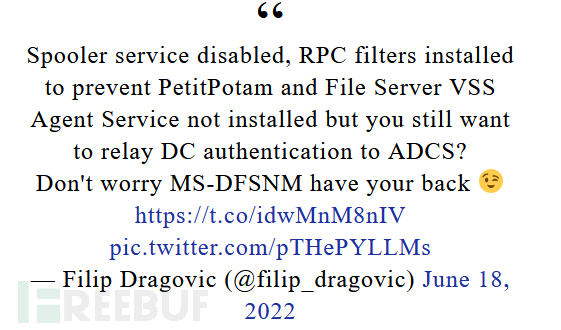

安全研究员 Filip Dragovic 发布了一个新的 NTLM 中继攻击的概念验证脚本,该 PoC 基于 PetitPotam 漏洞,并滥用 MS-DFSNM 协议而不是使用 MS-EFSRPC。

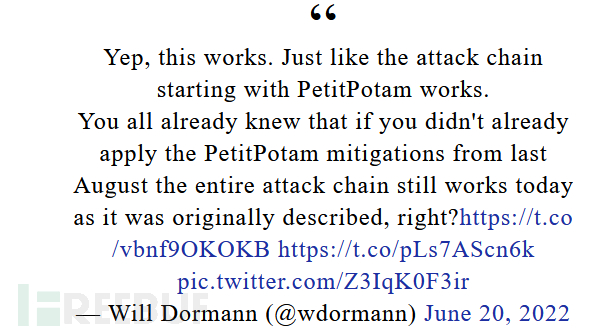

著名 CERT/CC 专家 Will Dormann 证实,该攻击可能允许威胁攻击者从域控制器获取 Ticket Granting Ticket (TGT)。

为了缓解该攻击,研究人员建议应遵循微软关于缓解 PetitPotam NTLM 中继攻击的建议,例如禁用域控制器上的 NTLM 并启用身份验证扩展保护 (EPA) 和签名功能,以及关闭 AD CS 服务器上的 HTTP。

参考文章:

https://securityaffairs.co/wordpress/132473/hacking/dfscoerce-attacks-windows-domains.html

本文作者:wzb123, 转载请注明来自FreeBuf.COM

![表情[chi]-NGC660安全实验室](http://ngc660.cn/wp-content/themes/zibll/img/smilies/chi.gif)

![表情[xiaojiujie]-NGC660安全实验室](http://ngc660.cn/wp-content/themes/zibll/img/smilies/xiaojiujie.gif)

![表情[weiqu]-NGC660安全实验室](http://ngc660.cn/wp-content/themes/zibll/img/smilies/weiqu.gif)

![表情[qinqin]-NGC660安全实验室](http://ngc660.cn/wp-content/themes/zibll/img/smilies/qinqin.gif)

![表情[leiben]-NGC660安全实验室](http://ngc660.cn/wp-content/themes/zibll/img/smilies/leiben.gif)

![表情[baiyan]-NGC660安全实验室](http://ngc660.cn/wp-content/themes/zibll/img/smilies/baiyan.gif)

请登录后查看评论内容