据Bleeping Computer消息,因用户未及时更新固件,超过八万台海康威视摄像机容易受到关键命令注入漏洞的影响。攻击者可将特定的消息发送至易受攻击的Web服务器,即可轻松利用该漏洞,并发起命令注入攻击。

![图片[1]-因用户未更新固件,超八万台摄像机可能被利用-NGC660安全实验室](https://image.3001.net/images/20220823/1661225214_630448fe8a999cd1f0ebb.jpg!small)

2021年6月,网络安全研究机构Watchful IP首次发现了该漏洞,编号为CVE-2021-36260,同月,海康威视通过固件更新解决了这一问题。

但是,这并不意味着这一漏洞已经失去了效果。根据 CYFIRMA 发布的白皮书,全球100 个国家/地区的2300个正在使用受影响摄像机的组织,并未及时对固件进行安全更新,仍然处于被攻击者的威胁之中。

公开信息显示,CVE-2021-36260一共包含两个已知的公开漏洞,一个在2021 年 10 月发布,另一个在2022 年 2 月发布,因此所有技能水平的攻击者都可以轻松地搜索和利用易受攻击的摄像头。

截止到目前,安全研究人员已经观察到,大量有效载荷试图利用此漏洞来探测设备状态或从受害者那里提取敏感数据。更糟糕的是,一个名为Moobot的恶意僵尸网络正在试图大规模利用该漏洞,这很有可能会引起更严重的网络攻击和信息泄露。因为Moobot是一基于Mirai开发的僵尸网络家族,自从其出现就一直很活跃,并且拥有零日漏洞利用的能力。

2022年年初,CISA也曾发布警告称,CVE-2021-36260 是当时发布的列表中被积极利用的漏洞之一,攻击者可以“控制”设备,要求组织立即修补漏洞。

极易遭受攻击和伤害

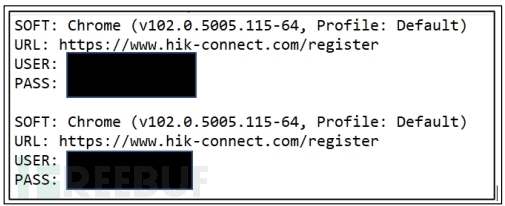

CYFIRMA表示,出售网络入口点最多的是讲俄语的黑客论坛,这些入口点其中一大部分依赖于那些可用于僵尸网络或横向移动的,存在漏洞的海康威视摄像机。

在俄罗斯论坛上出售的样品 (CYFIRMA)

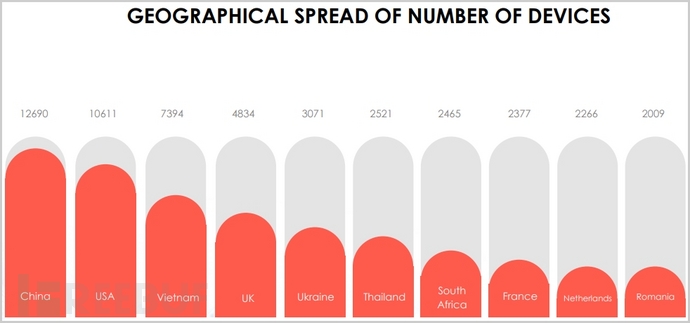

安全研究人员对285000个面向互联网的海康威视Web服务器的样本进行分析之后,得出的结论是仍有超过8万个摄像机容易遭受网络攻击,并广泛分布于全球各个地方。其中数量分布最多的是中国和美国,此外还有越南、英国、乌克兰、泰国、南非、法国、荷兰和罗马尼亚等国家,未更新固件的摄像机均超过2000个。

易受攻击的海康威视摄像机 (CYFIRMA)的位置

虽然该漏洞的利用目前并未遵循特定模式,但是已经有不少攻击者参与其中。而用户想要避免被攻击者威胁,最好的办法就是立即更新固件,修复这一漏洞。倘若继续任由该漏洞存在,很有可能造成严重后果。

同时安全专家还进一步强调,用户应提升网络安全意识。除了上述命令注入漏洞外,研究员还发现很多时候用户图方便而将密码设置成“123456”等弱密码,或者是直接使用生产厂商的初始密码。

而这些日常的操作会让厂商的安全措施毁于一旦,哪怕是再好的安全产品,也无法彻底改变用户不安全的使用习惯。

参考来源

文章转载于FreeBuf.COM,原作者:苏苏

原地址:因用户未更新固件,超八万台摄像机可能被利用 – FreeBuf网络安全行业门户

若侵权请联系删除

![表情[chi]-NGC660安全实验室](http://ngc660.cn/wp-content/themes/zibll/img/smilies/chi.gif)

![表情[xiaojiujie]-NGC660安全实验室](http://ngc660.cn/wp-content/themes/zibll/img/smilies/xiaojiujie.gif)

![表情[weiqu]-NGC660安全实验室](http://ngc660.cn/wp-content/themes/zibll/img/smilies/weiqu.gif)

![表情[qinqin]-NGC660安全实验室](http://ngc660.cn/wp-content/themes/zibll/img/smilies/qinqin.gif)

![表情[leiben]-NGC660安全实验室](http://ngc660.cn/wp-content/themes/zibll/img/smilies/leiben.gif)

![表情[baiyan]-NGC660安全实验室](http://ngc660.cn/wp-content/themes/zibll/img/smilies/baiyan.gif)

请登录后查看评论内容