最新发布第3页

头疼的上传绕过waf

1.前言 朋友前几天发来个地址,让一块儿给看一下。。于是就有了这一次苦逼的测试经历。。 2.初步探测 朋友说只有这一个地址可以碰,其他的别动。。大体看了一下,是一个什么自来水的公司的平台...

绕过认证的五种方式

1.概述 认证绕过漏洞是现在 Web 应用中存在的常见缺陷,但它们并不总是那么容易被发现。 随着技术的不断发展,各式各样的平台整合,传统的身份验证方法正在逐渐减少,新的验证方式不仅为用户使...

如何使用Fingerprintx在开放端口上扫描运行的服务

关于Fingerprintx Fingerprintx是一款功能强大的端口服务扫描工具,它是一款类似于httpx的实用工具,并且还支持扫描类似RDP、SSH、MySQL、PostgreSQL和Kafka等指纹识别服务。Fingerprintx可以跟...

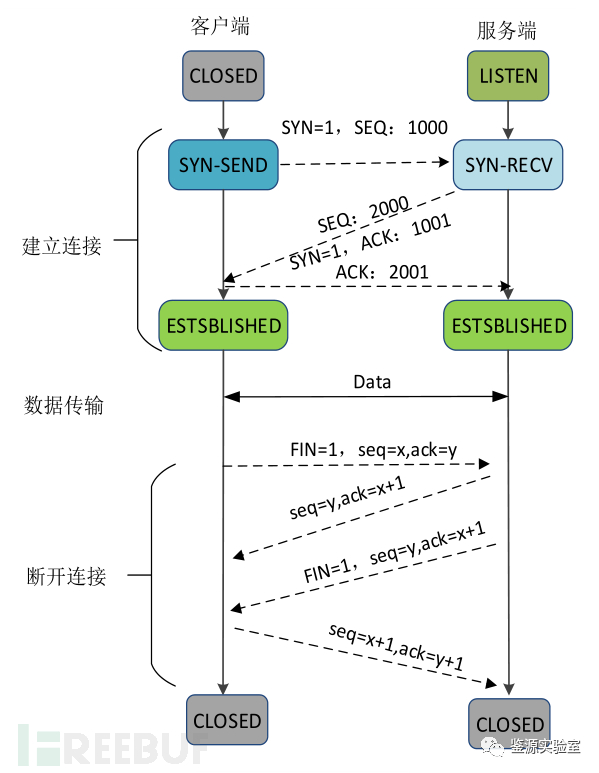

TCP协议网络安全攻击

引言:随着计算机、控制与网络技术的飞速发展,信息化时代已经到来。TCP协议作为可靠性传输协议,在工业自动化、轨道交通、新能源等领域的数据传输方面得到了广泛使用。在使用TCP协议做数据传输...

SSTI之细说jinja2的常用构造及利用思路

现在关于ssti注入的文章数不胜数,但大多数是关于各种命令语句的构造语句,且没有根据版本、过滤等具体细分,导致读者可能有一种千篇一律的感觉。所以最近详细整理了一些SSTI常用的payload、利...

【恶意文件】Magniber勒索软件借助微软的漏洞实施攻击

恶意家族名称: Magniber 威胁类型: 勒索软件 简单描述: Magniber勒索家族的前身是Cerber,至少从2021年10月已经开始活跃,最初主要针对韩国,从今年年初开始,该组织日益活跃,攻击范围开始...

管理并购中网络安全风险的5个策略

并购(M&A)对买方和被收购方都有好处,能够产生新的协同效应,为双方注入活力,同时创造一个更新、更大、更强的实体。但新成员的加入也可能会带来一系列网络安全风险。 并购团队通常规模有...

JAVA安全|浅谈ASM结合JavaAgent的字节码插桩技术

0x00 前言 字节码增强技术是一类对现有字节码进行修改或者动态生成全新字节码文件的技术,它在网络安全领域中的作用之一就是用来以“零侵入“方式插入恶意字节码,达到权限维持和RCE的目的,故...

实战|大量目标渗透的详细过程

0x00前言 日常接到领导下发的渗透测试任务,目标是一大批主机IP,二话不说直接霍霍他们。 0X01扫描 对于大量的ip地址最快的测试方法当然就是批量扫描了,直接整理好ip地址放到nmap里sS走起,出...

【恶意文件】RootFinder Stealer恶意文件通告

恶意家族名称: RootFinder 威胁类型: 信息窃取 简单描述: RootFinder 是一款基于 .NET 的窃密工具,该程序使用了 .NET Reactor进行多次混淆,运行时可以窃取主机信息和数十款浏览器的敏感信...