排序

Metasploit 基操使用

Metasploit(MSF)简介 Metasploit是一个免费的、可下载的框架,通过他可以很容易地获取、开发并对计算机软件漏洞实施攻击。他本身附带数百个已知软件漏洞的专业级漏洞攻击工具。当H.D.Moore在200...

信息收集系列|子域名收集姿势总结

概述 在渗透测试或SRC漏洞挖掘中,安全测试人员通常会得到一些域名资产。为了更好地进行渗透测试,通常都需要进行子域名收集。 为什么需要进行子域名收集? 扩大资产范围,可以增加漏洞发现的概...

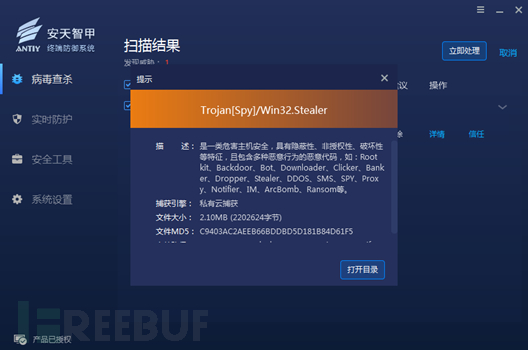

“猎图行动”:针对NFT艺术家的窃密活动分析

1.概述 自今年4月以来,安天CERT监测到多起针对非同质化代币(Non-Fungible Token,以下简称NFT)[1]艺术家的窃密活动,目前已出现多个受害者。根据攻击手法、C2地址等特征将其关联为同一攻击组...

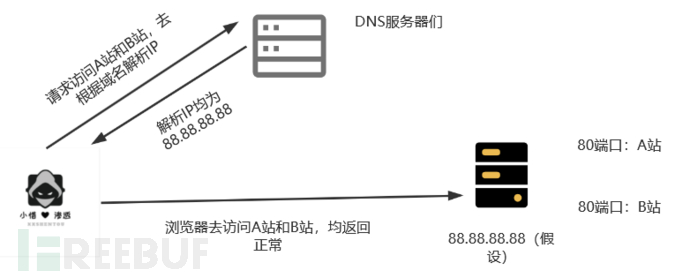

Web漏洞之HOST头攻击

HOST头攻击 前几天一直准备别的事情,然后用了2/3天时间去挖了补天某厂的SRC,还是太菜了,最后提交了一个低危(还没出结果,还有点敏感信息泄露,感觉略鸡肋也没交),不过偶然发现之前提的一...

玄武盾的几种绕过姿势

文件名绕过 boundary等号前后空格绕过 内容类型:多部分/表单数据;boundary = ----WebKitFormBoundaryMJPuN1aHyzfAO2m3 boundary等号前后ascii码09绕过 Cp037编码绕过 文件名后加/绕过 畸形请求...

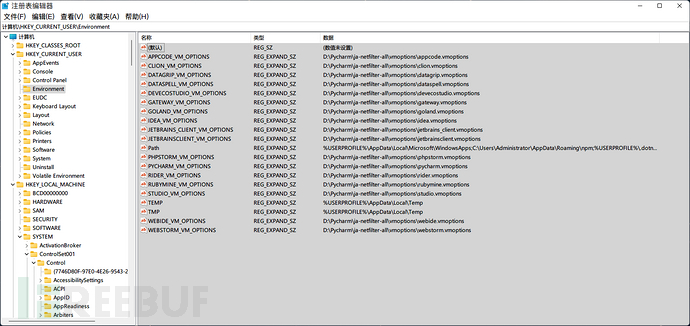

DEFCON议题解读|Dll劫持新思路——修改环境变量

简介 在2022年的Defcon大会上,安全研究人员Wietze Beukema通过对进程级环境变量的研究,提出了一种Dll劫持新思路,下面就其中涉及的技术点展开介绍。 01 环境变量 每一个进程都有一个环境...

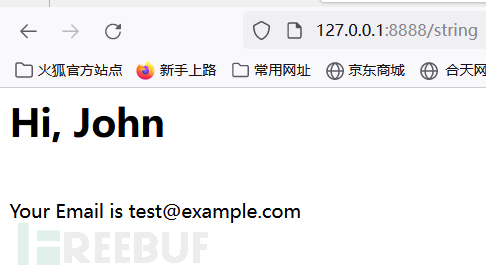

浅学Go下的ssti漏洞问题

前言 作为强类型的静态语言,golang的安全属性从编译过程就能够避免大多数安全问题,一般来说也唯有依赖库和开发者自己所编写的操作漏洞,才有可能形成漏洞利用点,在本文,主要学习探讨一下gol...

实战|大量目标渗透的详细过程

0x00前言 日常接到领导下发的渗透测试任务,目标是一大批主机IP,二话不说直接霍霍他们。 0X01扫描 对于大量的ip地址最快的测试方法当然就是批量扫描了,直接整理好ip地址放到nmap里sS走起,出...

DOMDig:一款针对单页应用的DOM XSS扫描工具

关于DOMDig DOMDig是一款运行于Chromium Web浏览器中的DOM XSS扫描工具,该工具能够以递归的方式扫描单页应用程序(SPA)。 跟其他扫描工具不同的地方在于,DOMDig可以通过追踪DOM树...

如何使用EvilTree在文件中搜索正则或关键字匹配的内容

关于EvilTree EvilTree是一款功能强大的文件内容搜索工具,该工具基于经典的“tree”命令实现其功能,本质上来说它就是“tree”命令的一个独立Python 3重制版。但EvilTree还增加了在文件中...

阳光依旧灿烂 8个月前1

刚才试了下,这个bug已经修复了昶之琴

2年前0

我以为只要提交就行了好想告诉你

2年前0

花巨资看一下