排序

Octopus:专为红队设计的安全研究预操作C2服务器

关于Octopus Octopus是一款基于Python开发的开源工具,该工具可以通过HTTP/S控制Octopus Powershell代理。 Octopus的主要目的是帮助红队研究人员在对目标进行操作之前,先通过Octopus收集目标设...

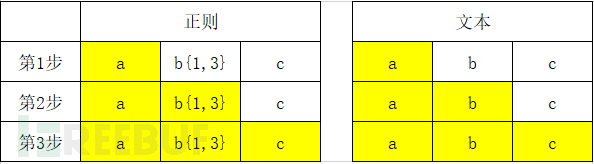

利用正则回溯最大次数上限进行绕过

利用正则回溯最大次数上限进行绕过 严正声明:本文仅限于技术讨论,严禁用于其他用途。 什么是正则回溯? 从问题的某一种状态(初始状态)出发,搜索从这种状态出发所能达到的所有“状态”,当...

格式化字符串漏洞及利用_萌新食用

前言 格式化字符串漏洞 具有 任意地址读,任意地址写。 printf printf --一个参数:情况1 当参数 只有 1个字符串的话(含有%?), //? 即 i, x, s 等等<br>第一个参数 作为 ...

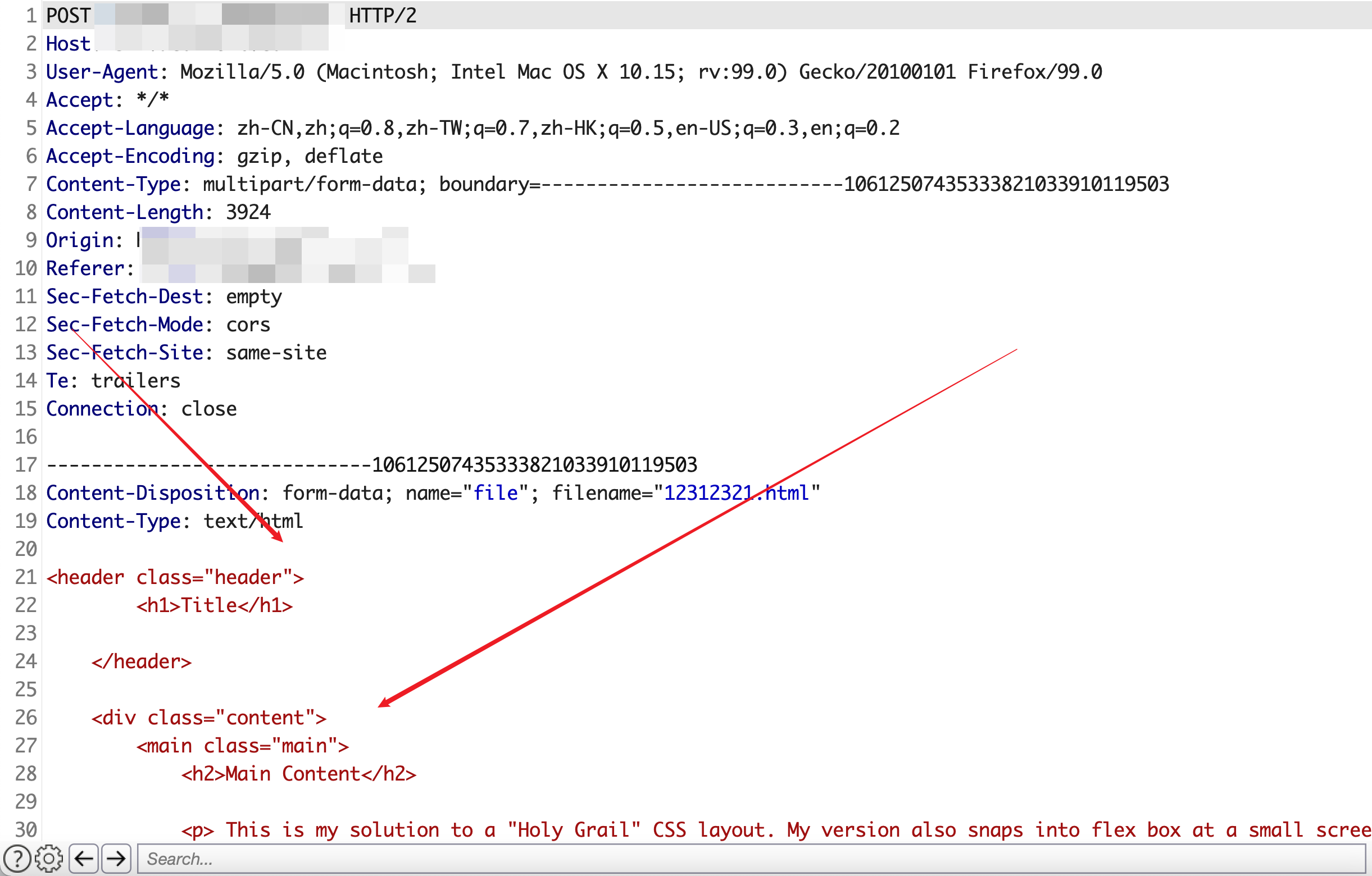

文件导出功能的SSRF

本文讲述一下ssrf加metadata的利用方式,其他常规利用方式,好多师傅已经写过了这里就不再赘述。 0x00 前言 文章开始前我们先讲述一下metadata service,也就是云服务器的元数据,每个云服务器...

手把手教你编写SQLMap的Tamper脚本过狗

https://xz.aliyun.com/t/11412 sql注入bypass最新版某狗 (qq.com) 奇安信攻防社区-记一次实战过狗注入 (butian.net) https://www.freebuf.com/sectool/179035.html 本文仅用于技术讨论与学习 ...

Weblogic 关于T3协议和二次反序列化分析

文章转自先知社区:https://xz.aliyun.com/t/12397 作者:w0w 环境搭建 使用https://github.com/QAX-A-Team/WeblogicEnvironmentQAX的自动化搭建参考:https://www.cnblogs.com/0x7e/p/14529949...

如何利用ReconPal将自然语言处理技术应用于信息安全

关于ReconPal 网络侦查一直是网络安全研究以及渗透测试活动中最重要的阶段之一,而这一阶段看起来很容易,但往往需要很大的努力和很强的技术才能做好来。首先,我们需要使用正确的工具、正确的...

如何使用CertVerify扫描文件中不受信任或不安全的代码签名证书

关于CertVerify CertVerify是一款功能强大的代码签名证书安全扫描工具,该工具可以帮助广大研究人员扫描和检测可执行文件(exe、dll、sys)是否使用了不受信任的证书进行签名,或者存在代码签名...

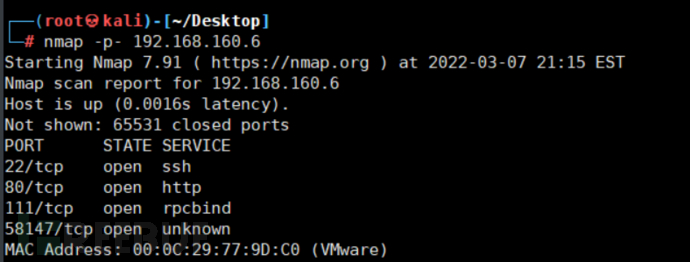

经典项目Raven复现

前言 本次采用Raven经典项目作为靶场,模拟互联网环境,演示从信息收集到最后提权的全过程。本次实验所涉及到的技术有端口扫描、CVE-2016-10033、反弹shell、稳定shell、和udf提权等一系列基本...

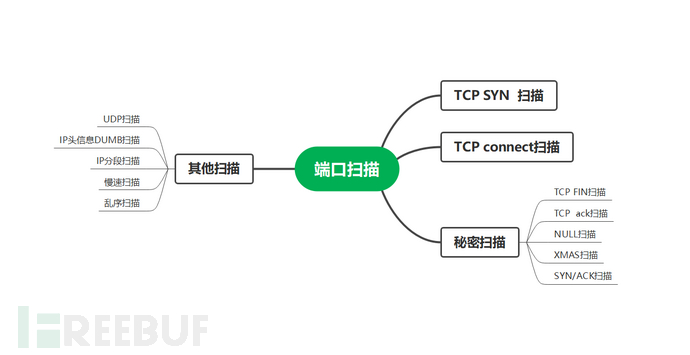

端口扫描那些事

端口扫描那些事 实习过程中要做一些渗透测试的工作,这段时间侧重来学习一下红队知识。 本次学习的实践操作使用了vulhub提供的靶机,整个流程完全合法合规。请勿利用文章内的相关技术从事非法测...

cesfe 13天前0

好的,谢谢昶之琴

15天前0

这个安装地址失效了,我在网上找了一个:https://xiazai.zol.com.cn/detail/35/344340.shtml 如果还是不行的话就需要您自己去网上找找了cesfe 16天前0

帆软部署 ,访问的地址访问不到昶之琴

2年前0

我以为只要提交就行了好想告诉你

2年前0

花巨资看一下