排序

记一次hackmyvm综合靶场的渗透测试-helium

信息收集阶段 KALI攻击机地址:192.168.1.128 靶机地址:未知 目标:root.txt和user.txt nmap -sn 192.168.1.0/24 nmap -A -p- 192.168.1.61 开启了22端口和80端口: http://192.168.1.61/ 漏洞...

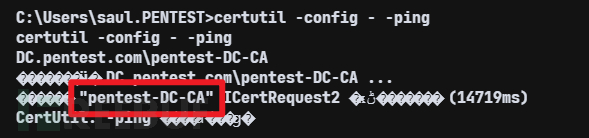

域权限提升漏洞CVE-2022-26923在MAQ=0时的利用分析

零、漏洞回顾 Active Directory 域权限提升漏洞(CVE-2022-26923 ),允许低权限用户在安装了 Active Directory 证书服务 (AD CS) 服务器角色的默认 Active Directory 环境中将权限提升到域管理员...

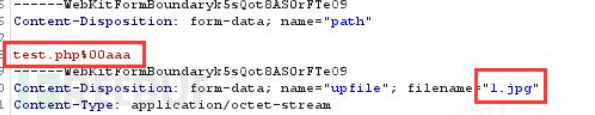

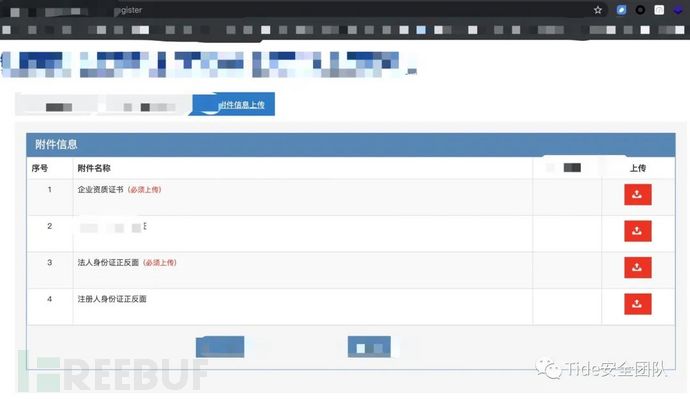

浅谈权限获取方法之文件上传

概述 文件上传漏洞是发生在有上传功能的应用中,如果应用程序对用户的上传文件没有控制或者存在缺陷,攻击者可以利用应用上传功能存在的缺陷,上传木马、病毒等有危害的文件到服务器上面,控制...

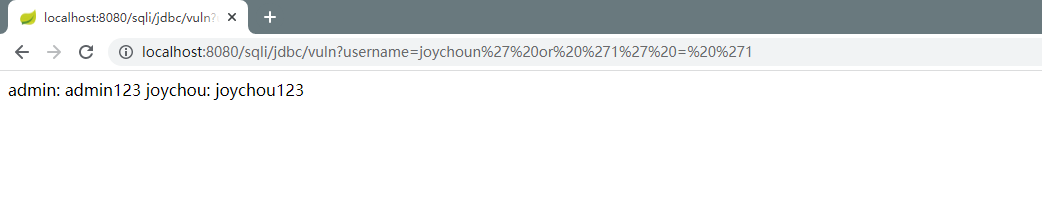

JAVA常用框架SQL注入审计

SQL注入代码审计 一、JDBC拼接不当造成sql注入 JDBC存在两种方法执行SQL语句,分别为PreparedStatement和Statement,相比Statement ,PreparedStatement会对SQL语句进行预编译,Statement会...

一文入门 soot

命令行使用 参考实现:Introduction: Soot as a command line tool 下载地址:https://soot-build.cs.uni-paderborn.de/public/origin/master/soot/soot-master/ 输入以下命令验证一下即可,会...

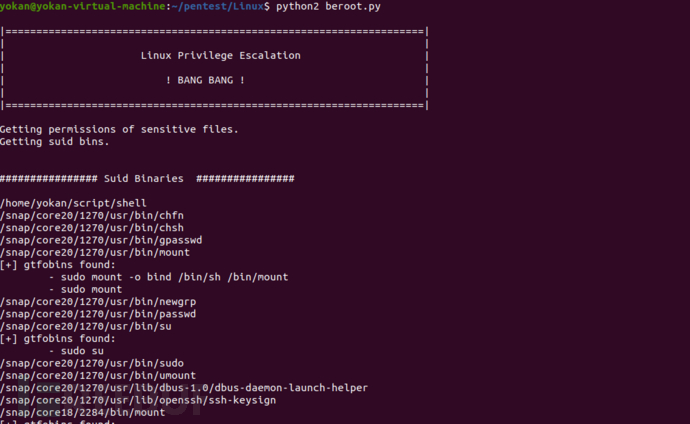

Linux内网渗透(三)—Linux提权

Linux虽然没有域环境,但是当我们拿到一台Linux 系统权限,难道只进行一下提权,捕获一下敏感信息就结束了吗?显然不只是这样的。本系列文章将从拿到一个Linux shell开始,介绍Linux内网渗透技...

记一次实战攻防(打点-Edr-内网-横向-Vcenter)

前言 前不久参加了一场攻防演练,过程既简单也曲折,最后通过横向渗透获取到了vcenter管理控制台权限,成功拿下本次演练目标。 寻找目标 目标分配后,面对大范围的目标,首先要做的就是寻找一些...

pingcastle – Active Directory域控安全检测工具

工具 HACK_Learn pingcastle简介: PingCastle旨在使用基于风险评估和成熟度框架的方法快速评估 Active Directory 安全级别。它的目标不是完美的评估,而是效率的妥协。Active Directory 正迅...

玄武盾的几种绕过姿势

文件名绕过 boundary等号前后空格绕过 内容类型:多部分/表单数据;boundary = ----WebKitFormBoundaryMJPuN1aHyzfAO2m3 boundary等号前后ascii码09绕过 Cp037编码绕过 文件名后加/绕过 畸形请求...

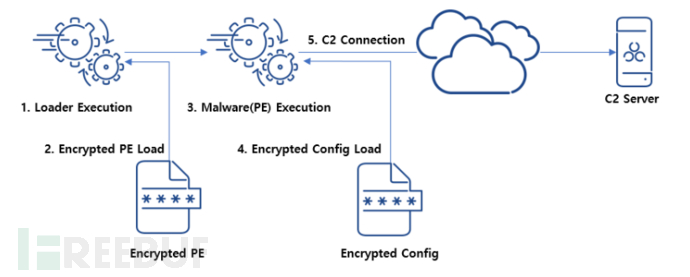

Lazarus 组织开始在攻击中应用反取证技术

大约一年前开始,在韩国国防、卫星、软件和媒体出版等多个行业的公司中都发现了 Lazarus 组织的身影。本文旨在通过 Lazarus 组织入侵的组织,总结该犯罪团伙所使用的反取证技术。 概述 反取证技...

cesfe 13天前0

好的,谢谢昶之琴

16天前0

这个安装地址失效了,我在网上找了一个:https://xiazai.zol.com.cn/detail/35/344340.shtml 如果还是不行的话就需要您自己去网上找找了cesfe 16天前0

帆软部署 ,访问的地址访问不到昶之琴

2年前0

我以为只要提交就行了好想告诉你

2年前0

花巨资看一下