排序

CVE-2022-22972 VMware Workspace ONE Access 身份认证绕过漏…

漏洞描述 5 月 18 日,VMware 发布了一份公告 ( VMSA-2022-0014 ),以解决多个 VMware 产品中的两个漏洞,其中包括CVE-2022-22972,该漏洞在身份认证处理时存在一定缺陷。远程攻击者可通过伪造...

记一次非法网站渗透

本篇文章已得到警方授权 1 网站主页 02 1 毫无技术含量的后台 bc站,顺手几个敏感目录路径打进去,看看能不能有东西出来,robots.txt,admin,login等 robots404,login都404,但是发现admin直...

如何使用Ox4Shell反混淆Log4Shell的Payload

关于Ox4Shell Ox4Shell是一款针对Log4Shell Payload代码反混淆工具,自从Log4Shell漏洞(CVE-2021-44228)被发现之后,很多工具都开始尝试对Log4Shell Payload进行混淆处理,以便更好...

初步理解Phar反序列化 + 分析POP链构造(2022 Bilibili 1024 程序员节第二题)

写在前面:本文尝试用一道例题教会小白 Phar反序列化 以及关于POP链建立时的思考 (第一次写文章,多多包涵)题目来自 《Bilibili 2022 1024 程序员节》 前置知识: Phar 反序列化 Phar 是什么...

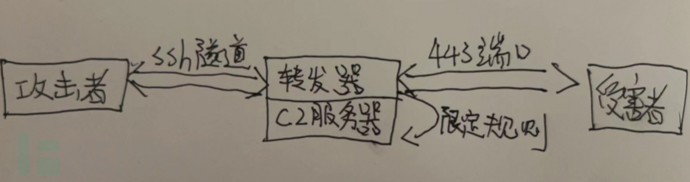

自学RedTeam之安全的C2设施

前言 最近在学习研究RedTeam方面的相关知识,第一步是做一个安全的C2设施,基本原理就是通过制作自制的store证书消除特征、修改teamserver为本机连接防止被蓝队发现C2服务器、反向代理设置特定...

pamspy:一款基于eBPF的Linux凭证转储工具

关于pamspy pamspy是一款基于eBPF的Linux凭证转储工具,该工具的功能与3snake类似,但pamspy使用了eBPF技术,可以帮助广大研究人员更好地获取和导出Linux系统中的相关凭证信息。 该工具可以跟踪...

住宅代理IP在网络攻击中的作用

近期FBI警告说,网络犯罪分子使用住宅代理IP进行大规模撞库攻击而攻击源却不被跟踪、标记的趋势正在上升。 该警告是联邦调查局的互联网犯罪投诉中心(IC3)上作为私营行业通知发布的主要是用来...

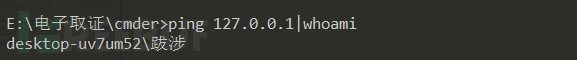

RCE命令执行

通过ctfhub系统对RCE学习 RCE英文全称:remote command/code execute(远程命令/代码执行漏洞) 分为远程命令执行ping和远程代码执行eval。 漏洞出现的原因:没有在输入口做输入处理。 我们常见...

如何使用C2concealer生成随机化的C2 Malleable配置文件

关于C2concealer C2concealer是一款功能强大的命令行工具,在该工具的帮助下,广大研究人员可以轻松生成随机化的C2 Malleable配置文件,以便在Cobalt Strike中使用。 工具运行机制 开发人...

AzureRT:一款能够实现各种Azure红队技战术的PowerShell模块

关于AzureRT AzureRT是一款能够实现各种Azure红队技战术的PowerShell模块,在AzureRT的帮助下,广大研究人员可以从攻击者的角度来与Azure和Azure AD进行交互,以此来测试目标环境的安全性。 Azu...

cesfe 12天前0

好的,谢谢昶之琴

15天前0

这个安装地址失效了,我在网上找了一个:https://xiazai.zol.com.cn/detail/35/344340.shtml 如果还是不行的话就需要您自己去网上找找了cesfe 15天前0

帆软部署 ,访问的地址访问不到昶之琴

2年前0

我以为只要提交就行了好想告诉你

2年前0

花巨资看一下