排序

【恶意文件】RootFinder Stealer恶意文件通告

恶意家族名称: RootFinder 威胁类型: 信息窃取 简单描述: RootFinder 是一款基于 .NET 的窃密工具,该程序使用了 .NET Reactor进行多次混淆,运行时可以窃取主机信息和数十款浏览器的敏感信...

Kernel pwn 基础教程之 ret2usr 与 bypass_smep

一、前言 在我们的pwn学习过程中,能够很明显的感觉到开发人员们为了阻止某些利用手段而增加的保护机制,往往这些保护机制又会引发出新的bypass技巧,像是我们非常熟悉的Shellcode与NX,NX与ROP...

如何使用Dismember扫描内存并搜索敏感信息

关于Dismember Dismember是一款针对Linux内存安全的测试与扫描工具,该工具本质上是一个基于命令行的工具,专为Linux操作系统而设计,可以帮助广大研究人员扫描Linux系统上的所有进程,并尝试从...

企业网络安全的拐点:零信任v

国内IT安全圈儿这些年非常热闹,新的名词层出不穷,APT、云安全(CASB)、威胁情报、态势感知让人目接不暇,无论市场、资本和厂商,都使尽浑身解数争先恐后去贴合这些新概念。而零信任概念作为I...

文件上传总结

基础知识 文件上传多出现在修改头像中,通常允许上传jpg,png,gif等图片,不允许上传php,asp,jsp等脚本文件. 文件上传顺序:前端->代理服务器burpsuite->后端 如何快速判断系统是windows还是l...

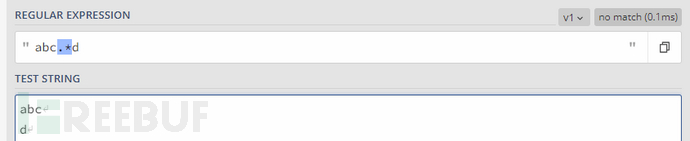

CVE-2022-32532 认证绕过漏洞分析

前言 结合自身经历,在使用正则表达式去匹配流量特征时,由于正则表达式中元字符“.”不匹配换行符(\n、\r)导致一直提取不上所需的流量。而如今,之前踩过的坑却出现在了Apache Shiro框架之中...

Android渗透测试12:IDA动态调试so

0x00 前言 上一篇分享了使用 Android studio和 Jeb对 Apk 文件直接进行动态调试,本文将分享使用 IDA pro 调试 so。 调试的 apk 文件还是使用 CTF案例4 的文件,已经上传到知识...

0ctf2022 hessian-only-jdk writeup jdk原生链

周末和cx某人打了0ctf ,继hfctf2022 ezchain 找到rome二次反序列化链之后 ,hessian到挖jdk原生链了2333. 环境 : 只有 hessian 4.0.38 + jdk8u342 直接就是hessian 反序列化,挖jdk原生链 hes...

【高级威胁追踪】利用Google Ads传播Aurora窃密木马

概述 恶意Google Ads是攻击者传播恶意软件常见攻击手段之一,在搜索引擎上搜索任何流行免费软件的时候,受害者很可能会被诱骗或者重定向到虚假的软件网站,这些虚假网站有些被攻击者制作成与真...

浅谈DNS-rebinding

DNS Rebinding 0x01 攻击简介 DNS Rebinding也叫做DNS重绑定攻击或者DNS重定向攻击。在这种攻击中,恶意网页会导致访问者运行客户端脚本,攻击网络上其他地方的计算机。 在介绍DNS Rebinding攻...

cesfe 12天前0

好的,谢谢昶之琴

15天前0

这个安装地址失效了,我在网上找了一个:https://xiazai.zol.com.cn/detail/35/344340.shtml 如果还是不行的话就需要您自己去网上找找了cesfe 15天前0

帆软部署 ,访问的地址访问不到昶之琴

2年前0

我以为只要提交就行了好想告诉你

2年前0

花巨资看一下