排序

浅析NodeJS

前言 最近在看NodeJS的漏洞,进行相关总结。以下不对每一条链进行剖析,只给出相关利用方法。如果有错误,还请各位师傅指正。 NodeJS 介绍 简单的说 Node.js 就是运行在服务端的 JavaScript。 N...

sql注入学习分享

本文为看雪论坛精华文章 看雪论坛作者ID:xi@0ji233 一WEB框架 web应用一改我们平时常见的 p2p 和 C/S 模式,采用 B/S 模式。随着网络技术的发展,特别随着Web技术的不断成熟,B/S 这种软件体系...

如何使用SilentHound枚举活动目录域

关于SilentHound SilentHound是一款针对活动目录域安全的检测工具,该工具可以通过LDAP解析用户、管理员和组信息,并以此来在后台悄悄枚举活动目录域。该工具由Layer8 Security的NickSwink...

渗透常用数据库综合利用工具

给大家分享几个在渗透测试中常用的几个数据库综合利用工具,支持多种数据库和各种利用方式,各有利弊。 简单介绍下这几个工具的一些功能,主要以MSSQL为例,文中所用工具已打包,可通过文末方式...

记一次hackmyvm综合靶场的渗透测试-twisted

前言 本次文章只用于技术讨论,学习,切勿用于非法用途,用于非法用途与本人无关! 信息收集阶段 KALI攻击机:192.168.1.128 靶机:未知 目标:root.txt和user.txt nmap -sn 192.168.1.0/24 nma...

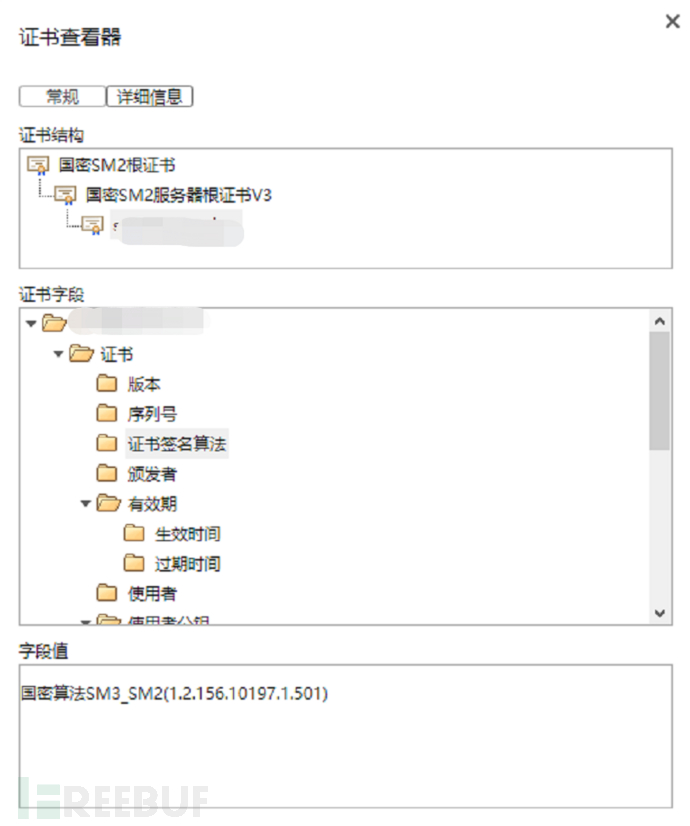

密码应用安全性评估要点之数字签名技术

数字签名技术是现代密码算法中非对称密码算法和消息摘要算法相结合的十分优秀的解决方案,应用面广泛,涉及到的知识点很多,本文将从概念、技术实现、合规性分析等方面逐一进行讲解。 1.数字签...

ATT&CK Initial Access 打点技术攻防

写在最前面,由于篇幅有限、同时不想跑题太远,文章中很多内容没有进一步展开讨论,如果读者感兴趣,可以私聊或者在评论区讨论。 一、背景 ATT&CK攻击矩阵(Enterprise)共有11列,将不同环节...

对云函数隐藏C2技术的防御反制思路

[TOC] 前言 随着云函数概念越来越火热,最近几次攻防演练经常能看见云函数扫描器以及云函数隐藏C2服务器,网上只有使用云函数攻击的技术,而基本没有防御的技术,于是我想着就总结一下,如有差错,欢...

实例解析Java反射

反射是大多数语言里都必不不可少的组成部分,对象可以通过反射获取他的类,类可以通过反射拿到所有方法(包括私有),拿到的方法可以调用,总之通过“反射”,我们可以将Java这种静态语言附加上...

实战 | 记一次解析漏洞渗透经历

目标 信息如下 环境:windows iis7.5 PHP/5.3.28 看到 iis7.5+php 第一时间就想到了 Fast-CGI 解析漏洞 解析漏洞 页面是一个登入页面,一个二级域名 这里随便找一个图片链接地址然后在链接后面加...

cesfe 12天前0

好的,谢谢昶之琴

15天前0

这个安装地址失效了,我在网上找了一个:https://xiazai.zol.com.cn/detail/35/344340.shtml 如果还是不行的话就需要您自己去网上找找了cesfe 15天前0

帆软部署 ,访问的地址访问不到昶之琴

2年前0

我以为只要提交就行了好想告诉你

2年前0

花巨资看一下